원전 합수단, 북한소행 밝혔지만 무대책

페이지 정보

권병찬 작성일15-03-18 10:43 조회4,124회 댓글0건본문

원전 합수단, 북한소행 밝혔지만 무대책

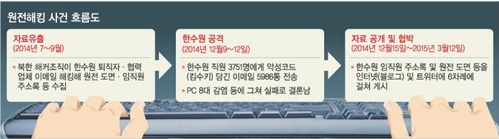

정부는 원전 운용이나 안전에 이상을 줄 정도의 피해는 없었다고 해명했지만 전문가들은 보완책이 절실하다는 지적이다. 개인정보범죄 정부합동수사단(단장 이정수 부장검사)은 17일 자신을 ‘원전반대그룹(Who am I)’이라고 지칭하며 원전 관련 자료를 공개하고 원전 중단을 협박한 집단은 북한 해커조직이라고 밝혔다. 합수단에 따르면 이들은 지난해 12월15일부터 올해 3월12일까지 모두 6차례에 걸쳐 원전 관련 도면 및 한수원 임직원 주소록 등 모두 94개 파일을 인터넷과 사회관계망서비스(SNS)에 공개했다.

이들은 한수원 협력업체 대표나 퇴직자에게 ‘피싱’ 메일을 보내 비밀번호 등을 알아낸 뒤 각종 자료를 탈취한 것으로 조사됐다. 합수단은 ‘비밀번호가 유출됐으니 확인바란다’는 미끼성 이메일에 속아 퇴직자 등이 비밀번호를 입력하면, 해커조직이 이를 바탕으로 각종 커뮤니티에 있는 임직원 주소록 등을 수집했다고 설명했다. 다만 한수원 내부망에서 자료들이 직접 유출된 사례는 없는 것으로 파악됐다.

<?xml:namespace prefix = o ns = "urn:schemas-microsoft-com:office:office" />

<?xml:namespace prefix = o ns = "urn:schemas-microsoft-com:office:office" />

합수단은 또 지난해 12월 9일부터 12일까지 한수원 직원 3571명을 대상으로 대량(5986통)으로 발송된 악성코드(파괴형) 이메일 역시 북한 소행으로 결론 내렸다. 합수단은 이 공격으로 한수원 PC 8대가 감염됐다. 범행에 사용된 악성코드와 유출 자료 게시에 도용된 인터넷주소(IP) 등을 근거로 합수단은 북한 해커조직이 범행을 저질렀다고 설명했다.

합수단은 먼저 한수원 이메일 공격에 사용된 악성코드가 북한 해커들이 주로 이용하는 ‘킴수키(kimsuky)’ 계열 악성코드와 구성·동작 방식면에서 매우 유사했다고 설명했다. 또 이들이 북한 해킹조직이 주로 사용하는 중국 선양 IP를 활용해 국내 VPN(가상사설망) 업체를 경유, 각종 자료를 게시한 점도 ‘북한 배후설’의 근거로 제시됐다. 특히 합수단은 지난해 12월 말 북한 IP 주소 25개와 북한 체신성 산하 통신회사 IP 주소 5개가 협박글 게시에 사용된 국내 VPN 업체에 접속한 사실도 새롭게 확인했다.

권병찬 기자

댓글목록

등록된 댓글이 없습니다.